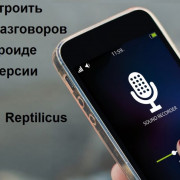

Запись клавиатуры на андроиде: обзор 5 лучших кейлоггеров

Содержание:

- Ardamax Keylogger

- All In One Keylogger

- Аппаратная защита

- Кейлоггер Free keylogger.

- Вариация 1. Стандартная клавиатурная ловушка

- Методы обнаружения и удаления кейлоггеров в системе:

- Особенности выбора

- Послесловие

- Принципы построения кейлоггеров

- Алгоритм

- Обобщенные способы защиты от keylogger

- Как удалить Keylogger

- Создание и использование

- Драйвер-фильтр

- Выводы

Ardamax Keylogger

По функциональности Ardamax Keylogger можно сравнить с кейлоггером Spyrix.

Программа обладает следующим набором функций:

- Мониторинг нажатий клавиш и буфера обмена.

- Запись с аудио микрофона и получение изображений (фотографий) с веб-камеры с установленным интервалом.

- Отслеживание веб-активности пользователя.

- Мониторинг чатов Yahoo, Skype, QiP, Miranda, Google Talk, AIM, Windows Live Messenger с разбиением логов на входящие и отправленные сообщения.

- Защита программы, логов и настроек паролем.

- Функция самоудаления кейлоггера в указанное время.

- Отправка логово на электронную почту, FTP-сервер и общую сетевую папку в локальной сети с возможностью удаления данных сразу после успешной пересылки.

- Работа в режиме невидимки со скрытием иконки в трее, процесса в Диспетчере задач, разделов в меню «Пуск» и другими способами.

- Возможность указания приложений (название процесса или заголовок окна) для отслеживания и выполнение тех или иных функций по расписанию.

Бесплатная версия Ardamax Keylogger не имеет функциональных ограничений, но ее можно использовать только в первые 7 дней с момента установки. Программа полностью переведена на русский язык, предназначена для работы в Windows XP и выше (32-бит и 64-бит).

All In One Keylogger

Простой в использовании и достаточно мощный кейлоггер All In One Keylogger обеспечивает всем необходимым функционалом для отслеживания действий за компьютером.

Из основных функций отметим:

- Отслеживание нажатий клавиш с возможностью включения/выключения регистрации несимвольных (CTRL, SHIFT, ALT и т.д.) клавиш.

- Отслеживание отправленных/принятых сообщения мессенджерах с удобным хранением логов переписок в Skype, QIP, Yahoo, ISQ, Live Messenger, AIM и других.

- Регистрация данных, заносимых в буфер обмена (CTRL+C).

- Настройка приложений, в которых не будут отслеживаться действия пользователя и наоборот.

- Создание скриншотов (снимков экрана) по времени, при каждом клике мышью, клавиш Tab или Enter. Имеется возможность настройки качества снимков, автоматического уменьшения размеров и других параметров.

- Запись звука с микрофона и видео с веб-камер (если подключены к компьютеру).

- Различные настройки ведения логов — включение, выключение и удаление по времени и другим параметрам, отправка на электронную почту, FTP-сервер, сетевую папку на компьютер в локальной сети, USB-диск в соответствии с различными условиями.

- Различные способы скрытия следов пребывания программы на компьютере — самоудаление в установленное время, скрытие процесса в «Диспетчере задач», удаление записей из системных журналов и другие.

- Защита доступа в программу паролем, открытие окна приложения по заданной комбинации клавиш или путем набора пароля с клавиатуры в любом месте (другом открытом окне, рабочем столе и т.д.).

- Хранение логов в зашифрованном виде (их можно просматривать только в самой программе). Но при необходимости логии могут быть экспортированы в различные типы файлов — текстовые, HTML, изображения и т.д.

Кейлоггер All In One Keylogger работает во всех версиях Windows, начиная с Win 2000 (32-бит и 64-бит). Интерфейс не имеет поддержки русского языка. Бесплатная версия программы не имеет функциональных ограничений, но работает только в течение одной недели с момента установки.

Аппаратная защита

Для получения одноразовых паролей могут использоваться специальные аппаратные устройства:

В виде «брелка»-токена (например, Blizzard eToken):

В виде «калькулятора»:

В случае использования устройства генерации пароля в виде «брелка», алгоритм получения доступа к защищенной информационной системе таков:

- Пользователь подключается к интернету и открывает диалоговое окно для ввода персональных данных;

- Далее пользователь нажимает на кнопку ключа для генерации одноразового пароля, после этого пароль на 15 секунд появляется на ЖК-дисплее брелка;

- Пользователь вводит в диалоговом окне свой логин, персональный PIN-код и сгенерированное значение одноразового пароля (обычно PIN-код и ключ вводятся последовательно в одно поле passcode);

- Введённые значения проверяются на стороне сервера, после чего принимается решение о том, имеет ли право их владелец на работу с закрытыми данными.

При использовании устройства в виде калькулятора для генерации пароля пользователь набирает свой PIN-код на клавиатуре устройства и нажимает кнопку.

Кейлоггер Free keylogger.

Может перехватывать символы с клавиатуры, данные, содержащиеся в буфере обмена и сетевые адреса из адресной строки браузера. Есть парочка незаметных функций, например, скрытый режим работы (Ctrl+Shift+Alt+U), удаление ярлыков программы и сокрытие из списка установленных и удаляемых программ. Минус программы: в бесплатной её версии самую важную функцию – сокрытие от глаз пользователя – включить не удастся. Автозапуск в Windows возможен, однако запущенная программа будет предательски помигивать из трея. Скрыть от глаз не получится – выскакивает окно с уведомлением о том, что функция доступна в платной версии. Как и некоторые другие.

Единственное окно программы, где:

- Позволит программе запуститься сразу со стартом системы

- Спрячет программу в меню Пуск

- Позволит перехватывать ещё и адреса в браузере и (правее) названия запущенных программ

- Ежедневно буде оповещать по указанному в поле почтовому адресу

При установке несколько минут придётся побороться с антивирусом, ибо от него ни настройка, ни запуски утилиты не ускользнут.

Вариация 1. Стандартная клавиатурная ловушка

Вообще, вариантов реализации клавиатурного шпиона преогромное множество, однако у всех них есть общий принцип работы ,– это внедрение в процесс прохождения сигнала от нажатия клавиши до появления символа на экране.

Самым распространенным вариантом реализации является кейлоггер, устанавливающий клавиатурные ловушки, хуки (с ударом в боксе нет ничего общего :)).

В Windows хуком называется механизм перехвата сообщений системы, использующий особую функцию:

- Для этой функции используют механизм Win32API. Большинство клавиатурных шпионов данного вида используют хук WH_Keyboard;

- Кроме хука WH_KEYBOARD используют также хук WH_JOURNALRECORD;

- Отличие между ними заключается в том, что WH_JOURNALRECORD не требуется наличия отдельной динамической библиотеки (DLL), что упрощает распространение сей гадости по сети.

Клавиатурные хуки считывают информацию с системной очереди аппаратного ввода, находящейся в системном процессе. Особую популярность данный метод приобрел в связи с тем, что фильтрующая ловушка позволяет перехватить абсолютно все нажатия клавиш, так как хук контролирует все потоки системы.

Также для создания такого шпиона не требуется особых знаний, кроме знания Visual C++ или Delphi и Win32API. Однако использование данного способа вынуждает программиста-хакера создавать отдельную динамическую библиотеку DLL.

Стоит сказать, что методика ловушек достаточно проста и эффективна, но у нее есть ряд недостатков. Первым недостатком можно считать то, что DLL с ловушкой отражается в адресное пространство всех GUI-процессов, что может применяться для обнаружения клавиатурного шпиона.

Методы обнаружения и удаления кейлоггеров в системе:

1. С помощью диспетчера задач. Самый легкий способ обнаружить клавиатурного шпиона – через диспетчер задач, в котором нужно проверить все запущенные фоновые процессы. Главная задача – найти подозрительный процесс и “Завершить задачу”.

В первую очередь стоит обратить внимание на процесс winlogon.exe. Если их два, например, winlogon.exe и Winlogon(1).exe или что-то другое, запущенное в “.exe”, кликните правой кнопкой мыши по второму процессу и нажмите на “Завершить процесс”

Дубликат процесса является кейлоггером.

2. Удаление подозрительных программ. Кейлоггеры могут быть внедрены в любую программу. Чтобы их обнаружить, нужно зайти в “Панель управления” и удалить программное обеспечение, которое вы никогда не устанавливали. В результате этого процесса кейлоггер будет навсегда удален с вашего компьютера, а вы – защищены от хакерской атаки.

3. С помощью сторонних программ:

- MalwareFox – это универсальная программа для защиты от вирусов, но она также специализируется на выявлении кейлоггеров. Все что нужно сделать, это скачать бесплатную пробную версию и запустить полное сканирование системы, чтобы обнаружить любые вредоносные элементы на компьютере, а затем их удалить.

- Malwarebytes – это инструмент для борьбы с вредоносным ПО, который использует передовую технологию для обнаружения и удаления самых опасных вирусов. Он также способен обнаружить сложные программные кейлоггеры.

- Norton Power Eraser находит и удаляет глубоко встроенное и трудно распознаваемое вредоносное ПО, которое не всегда обнаруживается при традиционном сканировании. В этой программе установлена агрессивная эвристическая технология для устранения угроз.

- Kaspersky Security Scan – это антивирусная утилита, сканирующая ПК на наличие вирусов и других вредоносных программ. В ней используются передовые технологии сканирования, разработанные ведущими мировыми экспертами в области безопасности “Лаборатории Касперского”. Программа отлично обнаруживает кейлоггеры и программы-вымогатели.

Особенности выбора

Что же такое по своей сути клавиатурный шпион? Это программа, которая, строго говоря, напрямую никак не связана с клавиатурой.

Она устанавливается в память компьютера и действует на жестком диске. Часто признаков ее деятельности не видно на компьютере, если не искать их целенаправленно.

Такая программа косвенно взаимодействует с клавиатурой, то есть работает с программой на ПК, которая преобразует сигналы, поступающие на процессор в результате нажатия кнопок, в текст при печати.

То есть, направлено действие такого софта на сбор информации, вводимой через клавиатуру.

Такие утилиты бывают разного типа – с помощью некоторых можно просмотреть весь набранный с клавиатуры текст, с помощью других – только тот, что был набран в браузере или в каком либо выбранном приложении.

Некоторые программы предоставляют возможность настройки таких показателей, другие нет.

Также они отличаются друг от друга по степени скрытности. Например, деятельность одних очевидна, на Рабочем столе остается ярлык и т. д., такие программы подойдут для контроля деятельности, например, детей.

Следы присутствия и деятельности других не заметны вовсе – они действуют скрыто и подойдут для установки на чужой компьютер, когда факт установки необходимо скрыть от стороннего пользователя.

Учитывая такое разнообразие, выбрать максимально подходящий софт может быть достаточно сложно.

В данном материале представлен ТОП лучших программ, которые можно использовать для этой цели. Среди них проще выбрать подходящую.

Послесловие

Что хочется сказать в заключение.

Разнообразие различных пакостей и бяк, которые подстерегают современного пользователя просто поражает, поэтому порой сил одного антивируса просто физически (и умственно :)) недостаточно, тогда приходиться расширять арсенал и брать на вооружение специализированные утилиты по борьбе с нежелательным, потенциально-опасным и т.п. софтом, и тут главное, – правильно подобрать этот арсенал, что мы сегодня и постарались сделать (и заодно узнали практически все про такой тип угроз, как кейлоггеры).

Кроме этого, не забывайте время от времени повышать свою грамотность в вопросах безопасности/защиты Вашего железного друга, следите за обновлениями программ и актуальностью антивирусных баз, будьте бдительны и с осторожностью относитесь к подозрительным сайтам, и мы уверены, что ни одна зараза не посягнет на святая-святых, а именно Вашу безопасность

Принципы построения кейлоггеров

Большинство современных вредоносных программ представляет собой гибридные угрозы, в которых используется множество технологий, поэтому почти в любой категории вредоносных программ могут быть программы, одной из функций которых является слежение за клавиатурным вводом. На следующем графике показана динамика роста числа шпионских программ, ежемесячно обнаруживаемых «Лабораторией Касперского». Большинство этих программ используют технологии кейлоггеров.

Принципиальная идея кейлоггера состоит в том, чтобы внедриться между любыми двумя звеньями в цепи прохождения сигнала от нажатия пользователем клавиш на клавиатуре до появления символов на экране — это может быть видеонаблюдение, аппаратные «жучки» в самой клавиатуре, на проводе или в системном блоке компьютера, перехват запросов ввода-вывода, подмена системного драйвера клавиатуры, драйвер-фильтр в клавиатурном стеке, перехват функций ядра любым способом (подменой адресов в системных таблицах, сплайсингом кода функции и т.п.), перехват функций DLL в пользовательском режиме, наконец, опрос клавиатуры стандартным задокументированным способом.

Однако практика показывает, что чем сложнее подход, тем менее вероятно его применение в широкораспространяемых троянских программах и более вероятно его использование в целевых троянцах для кражи корпоративной финансовой информации.

Все кейлоггеры можно условно разделить на аппаратные и программные. Первые представляют собой небольшие устройства, которые могут быть закреплены на клавиатуре, проводе или в системном блоке компьютера. Вторые — это специально написанные программы, предназначенные для отслеживания нажатий клавиш на клавиатуре и ведения журнала нажатых клавиш.

Наиболее популярные технические подходы к построению программных кейлоггеров:

- системная ловушка на сообщения о нажатии клавиш клавиатуры (устанавливается с помощью функции WinAPI SetWindowsHook, для того чтобы перехватить сообщения, посылаемые оконной процедуре, — чаще всего пишется на C);

- циклический опрос клавиатуры (с помощью функции WinAPI Get(Async)KeyState, GetKeyboardState — чаще всего пишется на VisualBasic, реже на Borland Delphi);

- драйвер-фильтр стека клавиатурных драйверов ОС Windows (требует специальных знаний, пишется на C).

Мы очень детально рассмотрим различные методы построения кейлоггеров во второй части нашей статьи. Пока же приведем немного статистики.

Примерное распределение указанных типов кейлоггеров показано на следующей диаграмме:

В последнее время отмечается тенденция использования в кейлоггерах методов сокрытия (маскировки) своих файлов — так, чтобы их нельзя было найти вручную или с помощью антивирусного сканера. Такие методы принято называть rootkit-технологиями. Можно выделить два основных типа технологий сокрытия, используемых кейллоггерами:

- с использованием методов сокрытия пользовательского режима (UserMode);

- с использованием методов сокрытия режима ядра операционной системы (KernelMode).

Примерное распределение используемых кейлоггерами технологий сокрытия показано на следующей диаграмме:

Алгоритм

- Сразу после подачи питания настраиваем пин платы Iskra Mini, к которому подключен сигнал , на прерывание по восходящему фронту.

- Как только прерывание сработает, запишем все входящие данные в массив.

-

Среди пришедших данных вычленяем 2 скан-кода — байта:

- первый несёт информацию о нажатии модификационных клавиш, в нашем случае нас интересует ;

- второй несёт информацию о значении нажатой клавиши.

- Декодируем скан-код нажатой клавиши в соответствии с таблицей скан-кодов в зависимости от того нажата ли была клавиша .

- Выводим нажатую клавишу в Serial-порт.

- Плата ESP8266 считывает все пришедшие данные со своего Serial-порта и выводит их в заранее созданный TCP-сервер.

Обобщенные способы защиты от keylogger

Большинство антивирусных компаний добавляют известные кейлоггеры в свои базы, и метод защиты от них не отличается от метода защиты от любого другого вредоносного программного обеспечения:

- Устанавливается антивирусный продукт;

- Поддерживается актуальное состояние баз.

Что, впрочем, помогает не всегда, ибо, т.к. большинство антивирусных продуктов относит кейлоггеры к классу потенциально опасного программного обеспечения, то следует удостовериться, что при настройках по умолчанию используемый антивирусный продукт детектирует наличие программ данного класса. Если это не так, то для их детектирования необходимо выставить подобную настройку вручную. Это позволит защититься от большинства широко распространенных кейлоггеров.

Рассмотрим подробнее методы защиты с неизвестными кейлоггерами или кейлоггерами, изготовленными специально для атаки конкретной системы.

Как удалить Keylogger

Способ 1. Если вы обнаружили кейлоггер в диспетчере задач, удалите дублируемую копию Winlogon.

Способ 2. Если вы обнаружили неизвестную программу, установленную в вашей системе, удалите эту программу.

Эти два являются самыми простыми способами обнаружения и удаления кейлоггера вручную из вашей системы. Ручные методы закладывают основу для защиты компьютера от вредоносной деятельности и, таким образом, помогают предотвратить кражу любых данных.

Кроме того, на рынке доступно программное обеспечение, которое может помочь обнаружить клавиатурные шпионы и удалить их с компьютера. Вы можете узнать, как обнаружить кейлоггер и удалить его с компьютера , установив программное обеспечение, способное обнаруживать и удалять вредоносный инструмент.

Программное обеспечение сканирует компьютер любого вредоносного файла, который способен красть информацию, хранящуюся в нем, и отправлять его хакерам.

Программное обеспечение не только сканирует компьютер, но также предотвращает или защищает компьютер, отключая автоматическую установку любой программы, которая может быть подвержена риску.

Keylogger стал серьезной угрозой, поскольку большее число людей использует цифровые гаджеты для различных задач. Будь то онлайн-транзакция или частные чаты, кейлогеры могут взломать детали и записать все, что вы набираете, с помощью клавиатуры нашего устройства.

Аппаратное обеспечение Keylogger:

Аппаратный кейлоггер поставляется в виде USB-устройств, которые могут быть подключены к компьютерной системе. Этот конкретный тип кейлоггера встроен в заднюю часть центрального процессора (CPU) и снимает активность клавиатуры.

Программное обеспечение Keylogger:

Программный кейлоггер встроен в программное обеспечение и программу, установленные или устанавливаемые на ваш компьютер. Когда мы устанавливаем какое-либо программное обеспечение в компьютерной системе, автоматически создаются определенные файлы. Эти файлы могут быть злыми и могут записывать и красть информацию с компьютера.

Независимо от того, какой тип кейлоггера на вашем компьютере влияет, каждый кейлоггер может привести к необратимым потерям.

Поэтому крайне важно своевременно обнаружить кейлоггер, чтобы предотвратить кражу любых важных данных. Существует также один трюк для предотвращения потери каких-либо типов информации через клавиатуру, вы можете хранить данные, такие как имя пользователя и пароль, в блокноте, а также копировать и вставлять детали, когда это необходимо

Существует также один трюк для предотвращения потери каких-либо типов информации через клавиатуру, вы можете хранить данные, такие как имя пользователя и пароль, в блокноте, а также копировать и вставлять детали, когда это необходимо.

Тем не менее, в этом случае вам нужно будет дополнительно осознавать данные, хранящиеся в блокноте, поскольку хакеры могут красть информацию. Риск взлома повсюду, но он не должен мешать нам использовать цифровые гаджеты.

Используйте интеллектуальные устройства, проявляя бдительность. Не допускайте, чтобы что-то вроде кейлоггера мешало вам продвигаться вперед по вашему пути. Убедитесь, что ваша компьютерная система обновлена, и все ее программы функционируют должным образом.

Запуск антивирусного программного обеспечения регулярно также может помочь защитить ваш компьютер, когда вы в сети, а также в автономном режиме.

Создание и использование

После ознакомления с предыдущей информацией кто-то может подумать: а вот бы и у меня был свой бесплатный кейлоггер. И даже пойдёт их искать и скачивать. Первоначально необходимо упомянуть о том, что это дело наказуемое с позиции Уголовного кодекса. К тому же не следует забывать старую присказку о том, что бесплатный сыр бывает только в мышеловке. И в случае следования по этому пути не следует удивляться, если «бесплатный кейлоггер» будет обслуживать только своего хозяина или же вообще окажется вирусом/трояном. Единственный более-менее верный способ заполучить такую программу – написать её самому. Но опять же это криминально наказуемо. Поэтому стоит взвесить все за и против, прежде чем приступать. Но к чему тогда следует стремиться? Каков может быть конечный результат?

Драйвер-фильтр

Работа кейлоггеров данного типа основана на установке драйвера, подключаемого к драйверу клавиатуры в качестве фильтра. Пример реализации фильтра клавиатуры приведен в DDK, и данный шпион является одним из самых простых в плане как реализации, так и обнаружения.

Клавиатурный шпион этого типа может быть построен по одной из двух схем:

- драйвер-фильтр в сочетании с управляющим приложением, которое выполняет установку, загрузку и настройку драйвера. Драйвер передает информацию о нажимаемых клавишах управляющему приложению, которое производит обработку и протоколирование полученных данных;

- полностью автономный драйвер самостоятельно ведет запись событий. В данном случае требуется только произвести первичную установку драйвера в систему, после чего установившее драйвер приложение может самоуничтожиться. Возможно решение и без приложения-инсталлятора — в этом случае драйвер устанавливается при помощи INF-файла.

В момент загрузки драйвер должен подключиться к стеку клавиатурного драйвера посредством функций IoCreateDevice и IoAttachDevice. В большинстве известных реализаций фильтр подключается к стеку устройства «\\Device\\KeyboardClass0», являющегося драйвером класса и реализующего общую функциональность для клавиатур различных типов (рис. 1).

Рис. 1

Для клавиатурного шпиона будут представлять интерес только прерывания типа IRP_MJ_READ, поскольку на основе их анализа можно получить коды клавиш. Источником этих IRP-запросов является процесс csrss.exe, а точнее — принадлежащий этому процессу поток необработанного ввода RawInputThread. Посылаемое этим потоком прерывание сначала попадает к драйверу-фильтру шпиона (шаг 1), который устанавливает свой обработчик завершения при помощи функции IoSetCompletionRoutine и передает IRP драйверу Kbdclass (шаг 2). Тот, в свою очередь, помечает IRP как ожидающий завершения и ставит в очередь. При возникновении клавиатурных событий Kbdclass извлекает из очереди ожидающий завершения IRP, вносит в его буфер информацию о нажатых клавишах и завершает IRP. А поскольку в IRP установлен адрес обработчика завершения, то будет произведен вызов этого обработчика (шаг 3). Обработчик может проанализировать содержимое буфера и передать содержащуюся там информацию системе протоколирования (шаг 4). Далее IRP возвращается в поток RawInputThread, а затем весь процесс повторяется. Естественно, что наличие корректно написанного драйвера-фильтра никак не сказывается на работе приложений и обеспечивает глобальный перехват клавиатурного ввода.

Обнаружение описанного шпиона не представляет особой сложности, — для его поиска достаточно изучить стек клавиатурного драйвера на предмет наличия неопознанных драйверов-фильтров.

Выводы

В данной статье мы рассмотрели принципы построения и использования кейлоггеров — программных и аппаратных средств, используемых для мониторинга нажатия клавиш клавиатуры.

- Несмотря на то что производители кейлоггеров позиционируют их как легальное ПО, большинство кейлоггеров может быть использовано для кражи персональной информации пользователей и осуществления экономического и политического шпионажа.

- В настоящее время кейлоггеры, наряду с фишингом и методами социальной инженерии, являются одним из главных методов электронного мошенничества.

- Компании, работающие в сфере компьютерной безопасности, фиксируют стремительный рост числа вредоносных программ, имеющих функциональность кейлоггера.

- Отмечается тенденция добавления в программные кейлоггеры rootkit-технологий, назначение которых — скрыть файлы кейлоггера так, чтобы они не были видны ни пользователю, ни антивирусному сканеру.

- Обнаружить факт шпионажа с помощью кейлоггеров можно только с использованием специализированных средств защиты.

- Для защиты от кейлоггеров следует использовать многоуровневую защиту:

- традиционные антивирусные продукты, в которых необходимо включить функцию детектирования потенциально опасного программного обеспечения (во многих продуктах по умолчанию отключена);

- средства проактивной защиты — для защиты от новых модификаций кейлоггеров;

- виртуальную клавиатуру или системы генерации одноразовых паролей для защиты от программных и аппаратных кейлоггеров.

Ссылки по теме

-

Обратиться в «Интерфейс» за дополнительной информацией/по вопросу приобретения продуктов

- Подписаться на рассылку «Безопасность компьютерных сетей и защита информации»